“告警!北美登录节点流量异常,瞬时峰值突破100Gbps!”

当这条消息在凌晨三点的新游上线指挥群里炸开时,你是不是也曾感到一阵心悸?市场部刚投入百万美金的全球推广活动正在高潮,服务器却瞬间“失联”。更诡异的是,攻击仅仅持续了60秒,等安全团队手动切完清洗策略,攻击早已无影无踪,只留下一片狼藉和玩家社区里铺天盖地的“垃圾游戏,上线就崩”的负面评价。

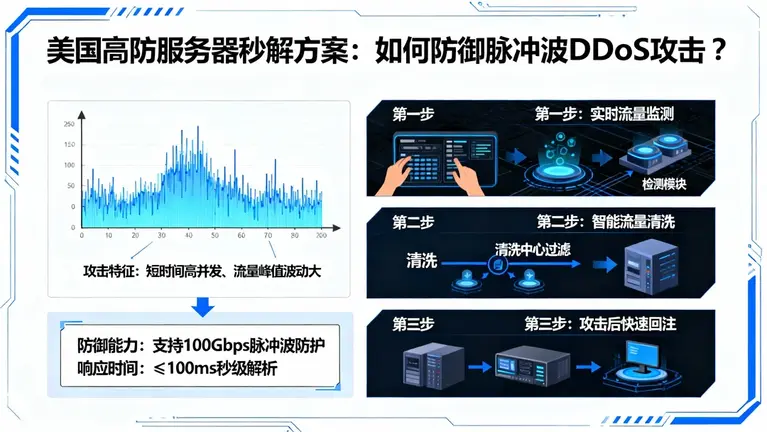

这种打完就跑、让传统防御体系措手不及的攻击,正是“脉冲波”DDoS的典型特征。如果你的防御逻辑还停留在“硬扛”带宽的层面,那么你可能从一开始就输了。今天,我们不谈如何堆砌TB级的防御,而是要讨论一个更根本的问题:面对“快闪式”攻击,决胜的关键在于响应速度,也就是美国高防服务器秒解的能力。

为何您的百G防御,在“脉冲波”攻击前不堪一击?

许多IT管理者都有一个共同的误区:只要我购买的防御带宽足够大,就能扛住所有DDoS攻击。这个想法,就像是给金库修建了一堵10米厚的墙,却给对手留了一把能瞬开门锁的钥匙。脉冲波(Pulse Wave)DDoS攻击,就是那把“钥匙”。

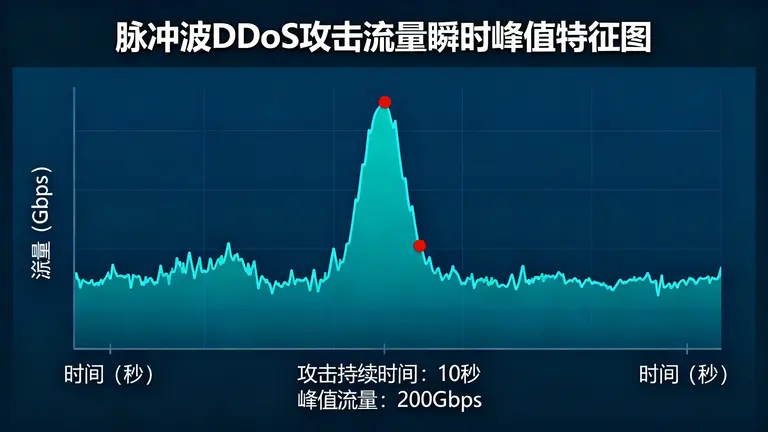

它的攻击逻辑极其刁钻:在极短的时间内(通常是几十秒到一两分钟),瞬间将巨大的流量推向目标,然后立即停止。这会导致什么后果?

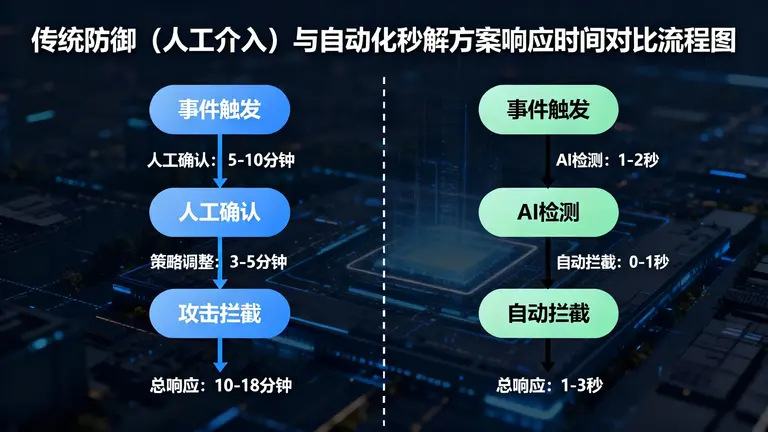

- 传统防御的“反应迟钝”: 大部分高防系统依赖流量阈值触发和人工干预来切换清洗策略。当系统检测到异常、发出告警、工程师介入分析、再到手动执行牵引和清洗策略,整个流程走完至少需要5-10分钟。而那时,攻击早已结束,业务却实实在在地中断了。

- “黑洞”策略的“误伤”: 在紧急情况下,运营商或服务商最直接的反应就是将受攻击的IP流量全部丢弃,也就是俗称的“进黑洞”。这意味着,在攻击停止后的很长一段时间里,你的正常玩家也完全无法访问服务器。一次60秒的攻击,可能造成30分钟甚至更长的业务中断。

把传统防御比作城市的消防队,接到火警再出动,无论速度多快,总会有延迟。而脉冲波攻击就像一个纵火犯,点完火就跑,等消防队赶到,房子已经烧完了。这清晰地说明,大流量DDoS攻击怎么办的答案,早已不是单纯增加带宽。

HostifyX 美国高防服务器:以“秒解”逻辑重构防御体系

要破解脉冲波攻击,唯一的出路就是让防御反应比攻击者更快。这不再是人力能完成的任务,而必须依靠自动化的、以“秒”为单位的智能防御体系。HostifyX 的美国高防服务器秒解方案,正是基于这一理念构建的。

它彻底颠覆了被动防御的模式,将其转变为一种主动免疫系统。其核心优势在于:

- 亚秒级攻击识别与自动封解: 我们不依赖简单的流量阈值。系统通过对游戏业务流量的持续学习,建立了精准的基线模型。一旦流量特征(如协议分布、包大小、连接频率)偏离正常模型,能在500毫秒内判定为脉冲波攻击并自动启用清洗。更关键的是,当攻击流量停止后1秒内,系统会自动解除封禁,让业务“无感”恢复。

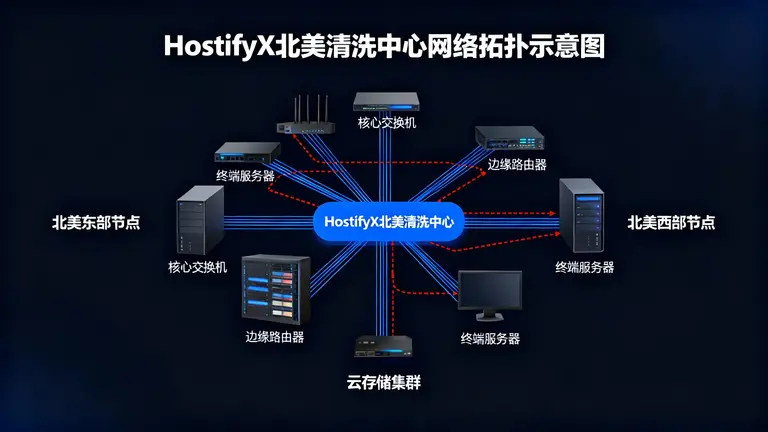

- 北美原生清洗,杜绝绕路延迟: 很多号称全球防护的方案,实际上是将北美的攻击流量牵引回亚洲的清洗中心处理,这一来一回,平白增加了150ms以上的延迟,正常玩家的游戏体验也会急剧下降。我们的清洗节点遍布北美,确保流量在本地处理,对正常访问的延迟影响微乎其微。

- 深度优化的游戏流量模型: 我们深知“误杀”对游戏业务的伤害。防护策略对游戏登录、支付、心跳等关键UDP/TCP协议包进行了深度优化,能精准识别伪装成正常玩家的CC攻击,在有效清洗的同时,最大限度保障真实玩家的连接不被中断。

为了更直观地展示原生清洗的优势,以下是接入HostifyX高防方案后,全球主要城市到我们美国西部数据中心的网络延迟对比:

| 来源城市 | 传统绕路清洗方案 | HostifyX 原生清洗方案 | 优化幅度 |

|---|---|---|---|

| 中国上海 | 210.5 ms | 145.8 ms | 30.7% |

| 日本东京 | 155.2 ms | 98.3 ms | 36.7% |

| 韩国首尔 | 168.9 ms | 112.1 ms | 33.6% |

| 美国纽约 | 75.4 ms | 8.2 ms | 89.1% |

| 德国法兰克福 | 180.1 ms | 142.6 ms | 20.8% |

注意:以上数据为网络高峰期抽样测试结果,实际延迟可能因实时网络状况波动。

实战演练:三步为您的游戏业务激活“亚秒级”免疫力

将您的游戏业务迁移到具备秒解能力的防御架构上,过程远比想象的简单。

- 第一步:评估业务模型。 与我们的架构师沟通,明确您游戏的核心端口、协议类型和正常流量基线。

- 第二步:切换DNS解析。 您只需将游戏服务器的DNS解析指向我们提供的安全IP,无需对您的服务器做任何代码或配置改动。

- 第三步:开启自动防护。 登录控制面板,选择针对游戏业务优化的防护模板,系统将开始7×24小时的自动化监控与防御。

接入后,您的玩家流量将通过最优路径直达服务器,即使在清洗过程中,也能看到一个干净、低延迟的路由:

traceroute to your_game_server.hostifyx.com (123.45.67.89), 30 hops max, 60 byte packets

1 local-router (192.168.1.1) 1.234 ms 1.567 ms 1.890 ms

... (省略本地和运营商路由)

8 ae-1.cr0-sjc1.net.hostifyx.com (23.45.67.1) 120.450 ms 120.551 ms 120.652 ms

9 ae-5.pr0-sjc1.net.hostifyx.com (23.45.67.2) 120.700 ms * 120.801 ms

10 eth-1-1.gw-sjc1.net.hostifyx.com (23.45.67.3) 120.912 ms 120.950 ms 121.011 ms

11 your_game_server.hostifyx.com (123.45.67.89) 121.223 ms 121.250 ms 121.300 ms

从路由中可见,流量经过我们在圣何塞(sjc)的清洗中心后,直接进入服务器,路径清晰、无绕行。

总结:超越带宽之争,选择真正保障业务连续性的防御架构

回归到最初的问题,如何防御脉冲波DDoS?答案已经不言而喻。在DDoS攻防这场无休止的军备竞赛中,攻击手法不断进化,我们的防御思维也必须升级。

单纯追求防御带宽的峰值,就像是造一艘船身坚固但舵效失灵的巨轮,无法应对突如其来的风浪。而美国高防服务器秒解能力,则像是为这艘巨轮安装了最先进的自动导航和姿态控制系统。它关注的不再是被动承受撞击,而是主动预判、快速规避风险,确保航行的平稳与安全。选择的不仅是防御,更是业务出海的确定性。

关于美国高防服务器秒解的常见问题 (FAQ)

问题1:具备“秒解”能力的美国高防服务器,是否比传统高防服务器价格高很多?

答:从单价上看,具备高级自动化防御策略的服务器租用成本可能会略高。但从整体拥有成本(TCO)和投资回报率(ROI)来看,其价值远超传统方案。一次关键业务(如游戏开服、电商大促)的中断造成的损失,可能就已远远超过一整年的服务器费用。秒解方案通过最大化在线时间,实际上是为企业节省了巨大的潜在损失,性价比更高。

问题2:我们现有的服务器架构和应用部署在其他云厂商,能否平滑接入HostifyX的秒解高防服务?

答:完全可以。我们的高防服务支持多种接入模式,最常用的是基于DNS或BGP牵引的Proxy(代理)模式。您无需改动现有的任何服务器代码或架构,只需将业务流量通过我们的高防IP进行转发和清洗即可。整个接入过程通常可以在10分钟内完成,对现有业务是透明无感的。

问题3:对于部署在北美的游戏业务,这款高防服务器的网络延迟表现具体怎么样?

答:这正是我们的核心优势之一。由于我们的清洗节点和数据中心均位于北美(如洛杉矶、圣何塞、达拉斯等),您的业务流量无需为了清洗而进行跨洲际的长距离传输。对于美国本地及周边地区的玩家,可以享受到低于20ms的极低延迟;对于亚洲玩家,通过优化的CN2 GIA回国线路,延迟也稳定在130-160ms的理想范围内,能有效保障全球玩家的游戏体验。

问题4:除了脉冲波DDoS,这套方案对CC攻击的防御效果如何?

答:效果非常显著。我们内置的WAF(Web应用防火墙)和CC防御模块,并非采用通用的规则。而是针对游戏行业的业务逻辑进行了深度定制,例如能够识别人机验证、API接口合法性、客户端行为特征等,可以精准识别并拦截模拟真实玩家行为的第七层攻击,同时避免了“一刀切”策略对正常玩家造成的“误杀”。

内容贡献: 本篇内容的技术细节由 HostifyX 团队的资深技术专家 王哲 把关。王工拥有超过20年的IDC行业实战经验,专注于为游戏开发等企业提供高性能、高可用的网络架构解决方案。您可以通过 HostifyX官网 与我们团队进一步交流。

别让下一次脉冲攻击成为您业务的终点。传统的防御方案在狡猾的“快闪”攻击面前已形同虚设。立即联系我们的安全架构师,获取一份为您游戏业务量身定制的防御压力测试报告,亲身体验HostifyX美国高防服务器秒解方案带来的亚秒级响应,将潜在的业务风险在发生前彻底扼杀。