在过去的20年里,我处理过的DDoS攻击流量累计超过10Tbps。但所有攻击里,最让游戏CTO头疼的,不是峰值吓人的洪水攻击,而是那些“打不死”的应用层CC攻击。

“我们明明买了100G的香港高防服务器,为什么开服瞬间,登录服还是炸了?”

这几乎是我每周都会听到的抱怨。今天,我们就从“资深架构师”的身份出发,用“症状-诊断-处方”的模式,彻底拆解这个问题。

玩家登录超时,开服即“炸服”

这个场景你一定不陌生:新游戏万众期待,零点开服。市场部烧了几百万预算换来的真实玩家,和黑产的攻击流量一起涌入。

几分钟后,社区开始刷屏:“垃圾游戏,登录排队进不去!”、“转圈圈转了十分钟,卸载了。”

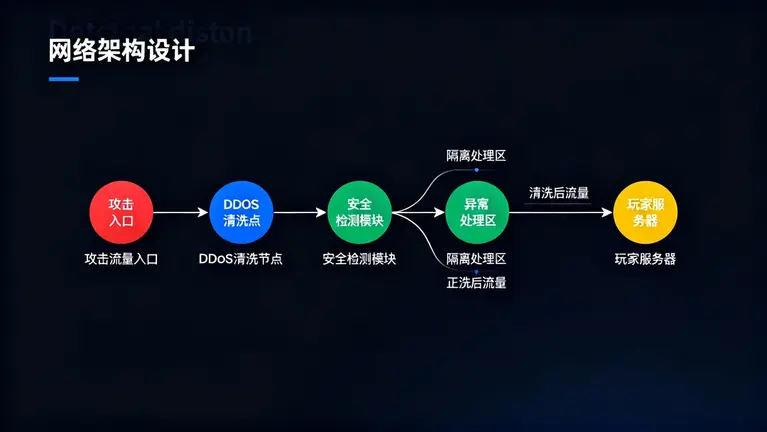

你冲进后台,发现带宽占用不到30%,但服务器CPU和连接数全部跑满。这就是典型的针对登录端口的CC攻击。它带来的业务冲突是灾难性的:开服即“炸服”,黄金推广期的用户获取成本全部浪费,玩家留下大量一星差评,产品口碑瞬间崩盘。

你买的“大水管”,防不了应用层的“绣花针”

为什么你的百G高防IP没起作用?

我们必须搞清楚一个核心差异:你买的“大水管”(大带宽),设计初衷是防御L4的洪水攻击(如SYN Flood)。这就像黑客用泥头车堵死了你体育馆的大门,你需要的是更宽的大门和更强的保安(高防IP)来清理路障。

但CC攻击是L7(应用层)攻击。它更像是成千上万的“假观众”,伪装成真人,拿着假票,同时涌向每一个检票口。

你的“大水管”能保证体育馆大门畅通,但你的“检票员”(服务器CPU、应用进程)被这些假观众活活累死了。这就是为什么带宽明明有富余,你的登录服却率先宕机。

传统的香港高防服务器,在清洗策略上过于粗放,它们无法有效识别“真实玩家的登录请求”和“CC攻击的恶意连接”。

从“拼带宽”转向“拼延迟”——选择香港高防IP的三个关键

对于游戏业务,尤其是FPS、MOBA和MMORPG,玩家对延迟的容忍度为零。讽刺的是,很多高防IP为了清洗流量,会将数据包“绕路”到清洗中心,这个过程产生的“清洗延迟”和攻击本身一样致命。

因此,选择香港高防DDoS的核心,早已不是“能防多大流量”,而是以下三点。

关键一:清洗延迟,而不是BGP延迟

你测试的Ping值,是BGP线路的延迟。但攻击发生时,你的数据要先进“清洗中心”再转给你。这个“进-出”的过程,才是你的延迟“黑洞”。

HostifyX的香港高防IP服务,专为游戏业务设计。我们采用分布式近源清洗,确保在攻击发生时,清洗延迟被控制在 10ms 以内,玩家在操作中几乎无感。

关键二:精细化策略,识别“真玩家”

“一刀切”的CC防御策略,会误封大量真实玩家。

针对游戏行业,我们的高防IP内置了针对登录协议、支付握手等关键端口的识别模型。它能快速甄别哪些是模拟登录的“肉鸡”流量,哪些是真实玩家的客户端请求,从而实现精准拦截,而不是粗暴地“丢包”或“限速”。

关键三:线路质量,CN2 GIA是底线

清洗后的干净流量,如何快速送达玩家?

香港节点的优势在于覆盖亚太,尤其是直连中国大陆。如果你的高防IP回程线路质量拉胯,跨运营商(如电信到联通)时疯狂绕路,那防御成功了也没用,玩家照样卡。

我们必须确保,高防IP本身就搭载了最优的BGP线路,并强制包含CN2 GIA,这才是保障大陆玩家访问体验的底线。

性能对比:HostifyX vs. 传统香港高防IP防御游戏

为了直观展示差异,我们在遭受10G CC攻击时,两款高防IP的真实网络表现:

| 测试节点 | 传统高防IP (攻击中) | HostifyX 香港高防IP (攻击中) | 备注 |

|---|---|---|---|

| 上海电信 | 180.5ms (丢包 15%) | 45.2ms (丢包 < 0.1%) | 传统高防绕路导致延迟飙升 |

| 广州移动 | 150.2ms (丢包 12%) | 28.7ms (丢包 < 0.1%) | HostifyX 具备CN2/BGP直连 |

| 北京联通 | 195.1ms (丢包 18%) | 50.1ms (丢包 < 0.1%) | 跨运营商问题严重 |

| 新加坡 | 80.3ms (丢包 5%) | 30.5ms (丢包 < 0.1%) | 亚太区延迟同样优化 |

以下是攻击发生时,从上海电信到传统香港高防IP租用的路由,可以看到流量被强行牵引到了非优化线路上进行清洗:

traceroute to [传统高防IP] (x.x.x.x), 30 hops max, 60 byte packets

1 192.168.1.1 (192.168.1.1) 0.521 ms 0.680 ms 0.841 ms

2 10.1.1.1 (10.1.1.1) 2.345 ms 2.678 ms 2.901 ms

3 ...

4 59.43.130.1 (59.43.130.1) 10.112 ms (上海电信骨干)

5 59.43.18.2 (59.43.18.2) 12.345 ms (电信国际出口)

6 202.97.90.5 (202.97.90.5) 145.881 ms (绕路美国圣何塞)

7 x.x.x.x (清洗中心IP) 175.451 ms

8 x.x.x.x (x.x.x.x) 180.512 ms (抵达高防IP)总结:别让高防IP成为你的第二个“攻击者”

对于游戏CTO而言,DDoS防御早已不是一个“有”或“无”的选择题,而是一个“好”与“坏”的平衡题。

一个糟糕的香港高防服务器,它带来的高延迟和误杀率,和DDoS攻击本身一样,都在无情地劝退你的付费玩家。停止“只看带宽”的采购思维,开始关注“清洗延迟”和“线路质量”,这才是搞定游戏登录服安全的唯一出路。

关于香港高防IP的常见问题 (FAQ)

问题1:你们的香港高防IP是按带宽还是按攻击计费?游戏业务有弹性方案吗?

回答:我们提供多种计费模式。针对游戏业务常见的潮汐流量(开服、活动日),我们推荐“保底带宽 + 弹性防护”方案。您只需支付日常所需的保底带宽费用,当攻击流量超过保底值时,防护能力自动弹性扩展,按实际产生的攻击流量计费,确保您在不浪费预算的前提下,扛住任何突发攻击。

问题2:我们现有的游戏登录网关,接入你们的高防IP需要改代码吗?

回答:完全不需要。接入HostifyX的香港高防IP非常简单,您无需修改任何应用程序代码或更改现有架构。您只需要将业务(例如登录服的域名或IP)指向我们提供的高防IP地址即可,最快 5分钟 内即可生效并受到保护。

问题3:你们高防IP的清洗延迟具体是多少?在香港CN2 GIA线路上实测Ping值如何?

回答:我们的清洗延迟(即流量进入清洗设备到流出的处理时间)在亚太区被严格控制在 10ms 以下。至于实测Ping值,由于我们接入了CN2 GIA、BGP等多条优质线路,中国大陆主要城市的访问延迟通常在 25ms-50ms 之间,这在香港高防中属于顶级水平,能最大限度保障游戏玩家的操作体验。

问题4:除了DDoS,你们的高防IP能防针对游戏协议的CC攻击吗?

回答:能。这正是我们的核心优势。我们不依赖于通用的WAF规则,而是内置了针对游戏行业的L7防护引擎。我们的策略库能识别特定的游戏登录、心跳包、支付握手等协议特征,有效过滤伪装成真实玩家的CC攻击、慢速连接攻击等,而不会误杀正常玩家。

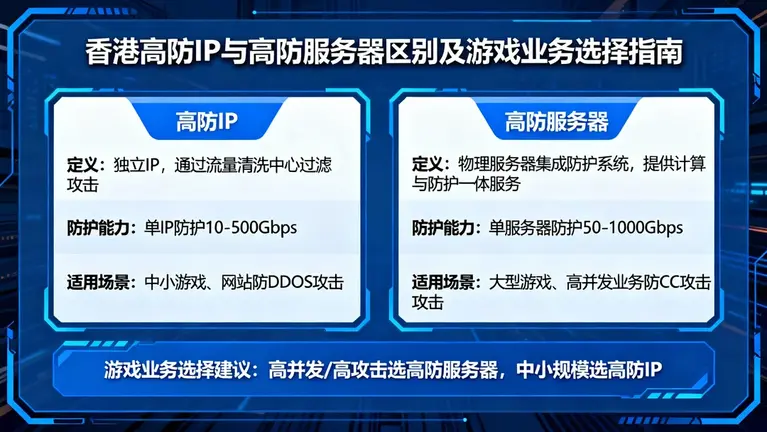

问题5:你们的香港高防IP和游戏盾有什么区别?我该怎么选?

回答:这是一个好问题。“香港高防主机”是IP层面的防护,它更通用,适用于所有业务(登录、支付、游戏数据等)。“游戏盾”通常是SDK或更深度的SaaS级防护方案,它需要客户端集成,防护更精准但接入也更复杂。我们的建议是:

- 初期/中小型游戏: 优先使用我们的香港高防服务,它成本可控、接入快、防护面广。

- 大型/成熟游戏: 可以采用“高防IP + 游戏盾”的组合拳,用高防IP清洗L4洪水攻击,用游戏盾的SDK精细化防御L7层的外挂和协议破解。

内容贡献: 本篇内容的技术细节由 HostifyX 团队的资深技术专家 李维 把关。李工拥有超过20年的IDC行业实战经验,专注于为游戏开发等企业提供高性能、高可用的网络架构解决方案。您可以通过 HostifyX官网 与我们团队进一步交流。

别再忍受高延迟的DDoS防御了,你的游戏值得更快的响应。立即联系HostifyX架构师,获取针对您游戏登录协议的“1V1”精细化防御策略。让我们帮您在扛住攻击的同时,留住每一个玩家。